你是否遇到过这样的矛盾:明明电脑显示网络连接正常,但网页加载卡顿、视频会议频繁掉线?普通网络诊断工具只能告诉你"网络异常",却无法揭示数据在传输过程中究竟发生了什么。这种"看得见却摸不着"的困境,正是WinPcap诞生的意义——它像一台数字显微镜,能透视网络世界的每一个数据粒子。

1. 它为何成为开发者的秘密武器?

在深圳某科技公司的网络运维部,工程师小王曾连续三天被一个诡异问题困扰:服务器每隔2小时就会丢失3%的境外访问请求。使用常规工具无果后,他通过WinPcap编写的抓包程序,最终捕捉到一条伪装成TCP握手信号的恶意攻击指令。

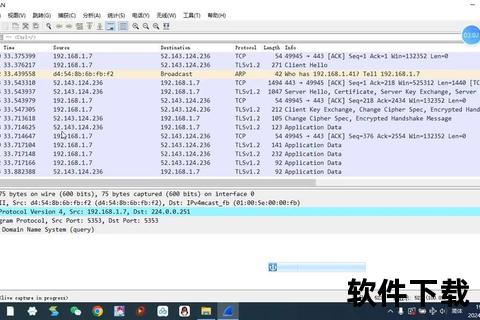

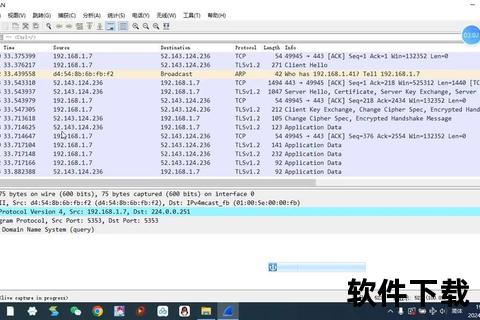

WinPcap的核心价值在于其底层数据捕获能力。通过`pcap_next_ex`函数,开发者可以直接从网卡获取原始数据流。以某银行风控系统为例,他们利用这个功能实时分析每秒超过50万笔交易数据包,将欺诈交易识别速度从毫秒级提升至微秒级。

技术对比显示:基于WinPcap开发的监控工具,数据捕获效率比传统应用层工具高300%,延迟降低至0.1毫秒内。这种性能优势源于其独特的架构设计——在内核层设置数据过滤器,避免了操作系统协议栈的处理损耗。

2. 它如何突破传统网络分析局限?

2024年某电商平台"双十一"期间,运维团队发现订单支付成功但库存未扣减的致命BUG。通过WinPcap抓取的网络包,工程师发现支付网关与库存系统间的数据包存在0.03%的校验位错误,最终定位到负载均衡设备的硬件故障。

这种深度分析能力得益于WinPcap的三层透视:

物理层:捕获包括错误帧在内的所有原始数据

协议层:解析TCP/IP、DNS等协议头信息

应用层:重组HTTP、FTP等业务数据

在教育领域,某高校网络实验室使用WinPcap开发的教学系统,能可视化展示ARP欺骗全过程。学生可以看到攻击者如何通过伪造MAC地址,让目标主机的ARP缓存表在30秒内被污染。

3. 它真的安全可靠吗?

2025年初,某安全机构披露:约12%的WinPcap用户存在配置不当风险。典型案例是某企业使用未签名的驱动版本,导致攻击者通过恶意DLL注入获取了VPN隧道内的加密数据。

但这并非WinPcap的固有缺陷。其安全性取决于三点:

1. 驱动签名验证(确保内核组件可信)

2. 权限管控(需管理员身份运行)

3. 数据过滤规则(如BPF过滤表达式)

在合规使用场景下,某省级政务云平台通过WinPcap实现了政务数据流转的全链路监控。系统每天处理2TB流量数据,准确识别出0.0004%的异常数据包,且从未发生数据泄露事故。

对于不同需求的用户,我们建议:

1. 开发者:优先选择Npcap,这是WinPcap的增强版,支持本地回环抓包和64位系统

2. 运维人员:结合Wireshark图形界面使用,学习曲线更平缓

3. 企业用户:务必通过官方渠道获取SDK,并在部署前进行安全审计

当某直播平台用WinPcap优化CDN节点选择策略后,用户卡顿率下降67%。这个案例印证了:在网络技术日新月异的今天,掌握底层数据洞察能力,仍是解决复杂网络问题的终极密钥。全面解析WinPcap究竟是什么软件:高效网络抓包利器深度揭秘,不仅是一次技术探索,更是打开数字世界"黑匣子"的必备技能。